Recientemente, las autoridades de los Estados Unidos emitieron un comunicado alertando sobre la peligrosidad de un ransomware llamado Hive por dos principales motivos: su popularidad y la facilidad con la que lo están adquiriendo los ciberdelincuentes.

Y no es para menos, pues a la fecha el virus ha causado estragos en al menos 1300 empresas y los números podrían seguir subiendo exponencialmente. Pero, ¿qué es este malware, cómo funciona y cuál es la manera más eficaz de prevenirlo? A continuación, respondemos a éstas y otras preguntas.

Antes de entrar a los detalles, dale un vistazo a este video informativo para que te enteres en unos minutos cómo opera Hive y conozcas algunas medidas de precaución:

Tal vez te interese...

Microsoft: Reporte Defensa Digital | PandaAncha.mx

www.pandaancha.mx

Leer artículo

¿Qué es y cómo funciona el ransomware Hive?

Imagen cortesía Depositphotos

Hive es un malware que se encarga de cifrar los archivos de sus víctimas. Para ello, la amenaza accede a las redes de los afectados a través del protocolo de inicio de sesión de escritorio remoto (RDP), VPN y distribución de correos infectados (phishing), entre otros métodos de acceso a distancia.

Por si fuera poco, el malware también esta capacitado para omitir la autenticación multifactor (MFA) y burlar sistemas operativos especializados en ciberseguridad, como FortiOS, aprovechando sus vulnerabilidades y exposiciones comunes (CVE).

Una vez dentro, Hive evita ser detectado al mismo tiempo que finaliza o elimina los procesos del sistema y programas de seguridad, según sea el caso; asimismo, borra las definiciones de virus. Por último, la estocada final llega con el cifrado de datos. Mientras esto sucede, aparece un archivo llamado *.key en un directorio nombrado C: or /root/.

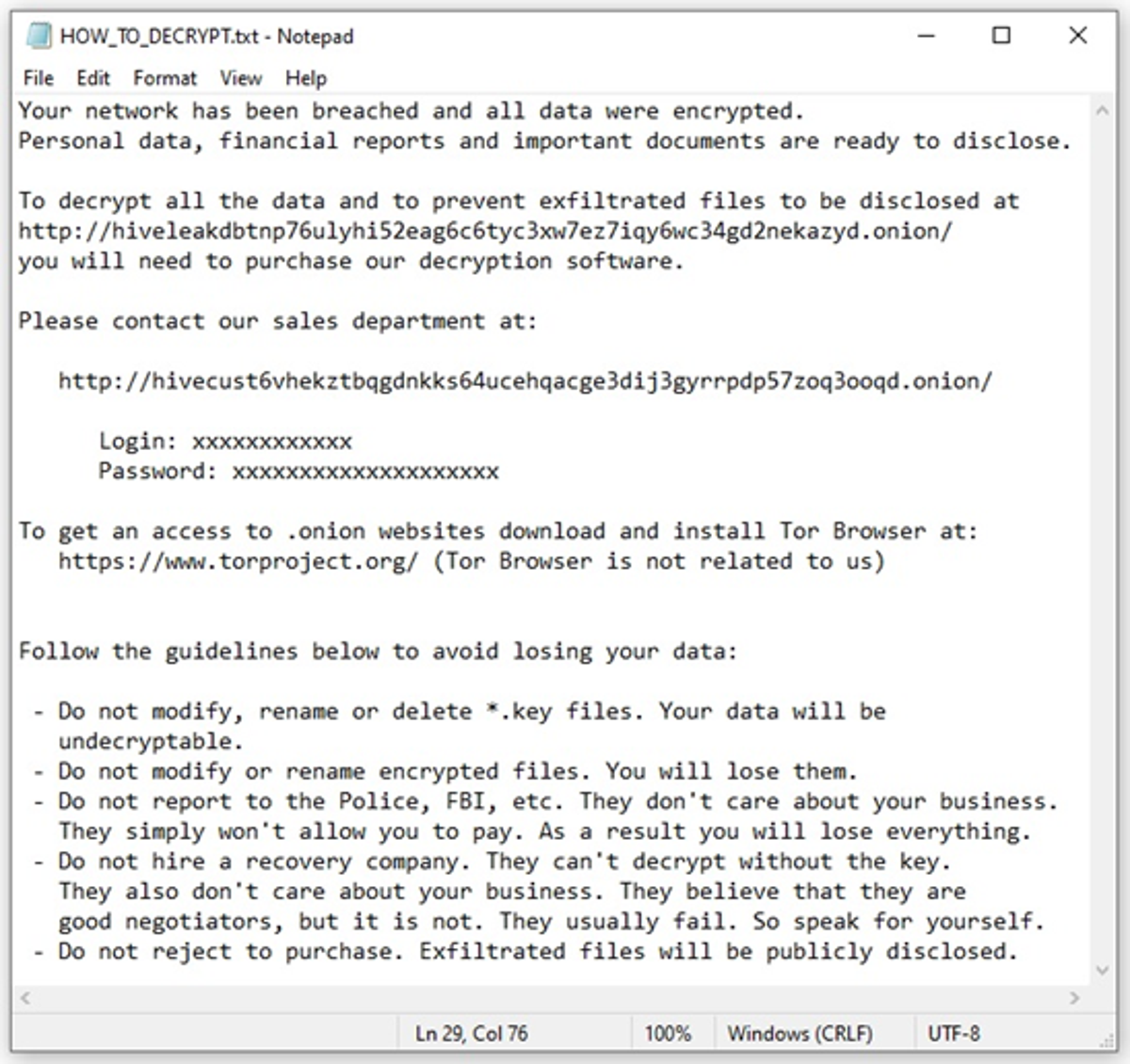

Imagen cortesía CISA

La llave requerida para la desencriptación únicamente se encuentra en la computadora de origen. En consecuencia, no es posible reproducirla. Por esta razón, aparecerá un archivo de texto nombrado HOW_TO_DECRYPT.txt, que contiene un enlace .onion, al cual sólo se puede acceder mediante el navegador Thor.

Cuando el usuario introduce la dirección, es llevado a un chat en vivo en donde discutirá el precio de liberación y la fecha límite de pago.

Los montos ascienden de varios miles a millones de dólares en bitcoins, dependiendo de la sensibilidad de la información. Si la victima se niega a pagar la suma de dinero, es amenazada con filtrar la data de su empresa.

Imagen cortesía Depositphotos

Pero si creías que únicamente los usuarios de Windows eran propensos a un ataque, estás equivocado, pues también existen variantes para Linux, VMware ESXi y FreeBSD.

Por si fuera poco, el ransomware ha ganado una notoria popularidad dado que se comercializa a los ciberdelincuentes como si de un producto de uso común se tratara. En consecuencia, el robo de datos se realiza de manera rápida y a través de una herramienta que muestra un nivel de efectividad muy grande.

¿Cómo prevenir el ransomware Hive?

La misma fama de Hive ha permitido que los expertos tomen cartas en el asunto. Por ello, la CISA (Agencia de Ciberseguridad y Seguridad de Infraestructuras) y el FBI publicaron un comunicado bajo el hashtag #StopRansomwareHive, en el cual les comparten herramientas y consejos a los internautas para impedir vulneraciones.

Imagen cortesía Depositphotos

Entre las principales recomendaciones se encuentran:

- Instalar constantemente actualizaciones para sistemas operativos, antivirus y firmware, además de parches para máquinas virtuales, vulnerabilidades explotadas, servidores VPN y de acceso remoto.

- Utilizar autenticaciónes multifactor (MFA) a prueba de phishing.

- Restringir el uso de RDP y emplear un escritorio virtual.

- En caso de necesitar el RDP, acompañarlo con una VPN, diversos medios de autenticación y habilitar el bloqueo inmediato después de diversos intentos fallidos de inicio de sesión.

- Realizar copias de seguridad y restauración en línea de manera regular.

- Encriptar datos de respaldo a fin de que no se puedan modificar o eliminar por ningún medio.

- Aseverarse de que ninguna copia de seguridad esté infectada.

- Verificar los informes de amenazas relacionadas a credenciales de inicio de sesión y VPN comprometidas. De ser necesario, cambiar contraseñas.

- Actualizar periódicamente los antivirus de todos los servidores.

- Habilitar el registro de PowerShell y de bloques de secuencias de comandos.

- Instalar herramientas de monitoreo de registro, como Microsoft Sysmon.

- Requerir contraseñas para todas las cuentas, con al menos 8 caracteres.

- No reutilizar contraseñas.

- Deshabilitar las sugerencias de contraseñas.

- Solicitar cambios de contraseña con mayor frecuencia.

- Revisar controladores, dominios, servidores, estaciones de trabajo y directorios activos.

- Segmentar las redes a fin de evitar la propagación de éste y otros malwares en general.

- Monitorear, detectar e investigar todo tipo de actividad anormal en la red.

- Añadir banners de correos electrónicos a los mails que lleguen desde fuera de la corporación.

- Configurar correctamente los dispositivos y sus funciones de seguridad.

- Revisar la situación de seguridad de proveedores externos interconectados a la empresa.

- Añadir políticas que únicamente permitan ejecutar programas conocidos y permitidos.

- Idear un plan de recuperación en caso de emergencia.

¿Qué hacer en caso de sufrir un ataque del ransomware Hive?

Imagen cortesía Depositphotos

Si detectas que Hive se ha inmiscuido en tu organización, sigue estos pasos:

- Aísla el sistema infectado: eliminarlo de todas las redes y deshabilitar cualquier tipo de conexión inalámbrica ayudará a detener la expansión del malware.

- Apaga las computadoras o dispositivos de tu empresa: esto se recomienda tanto con equipos vulnerados como con aquellos sanos. Aunque haya archivos parcialmente encriptados, es posible recuperarlos con la ayuda de especialistas. Asimismo, se aconseja etiquetar claramente las PC afectadas para no perderlas de vista.

- Asegura copias de seguridad: durante el ataque, intenta mantener tu información segura dentro y fuera de línea. De igual modo, escanéala con el objetivo de descubrir cualquier clase de virus en ella.

No obstante, recuerda: la mejor manera de actuar es prevenir. Por ello, es muy importante que tengas claras las medidas de prevención para que nunca debas afrontar un ciberataque de este calibre. Sólo así se podrá detener la propagación del ransomware Hive.